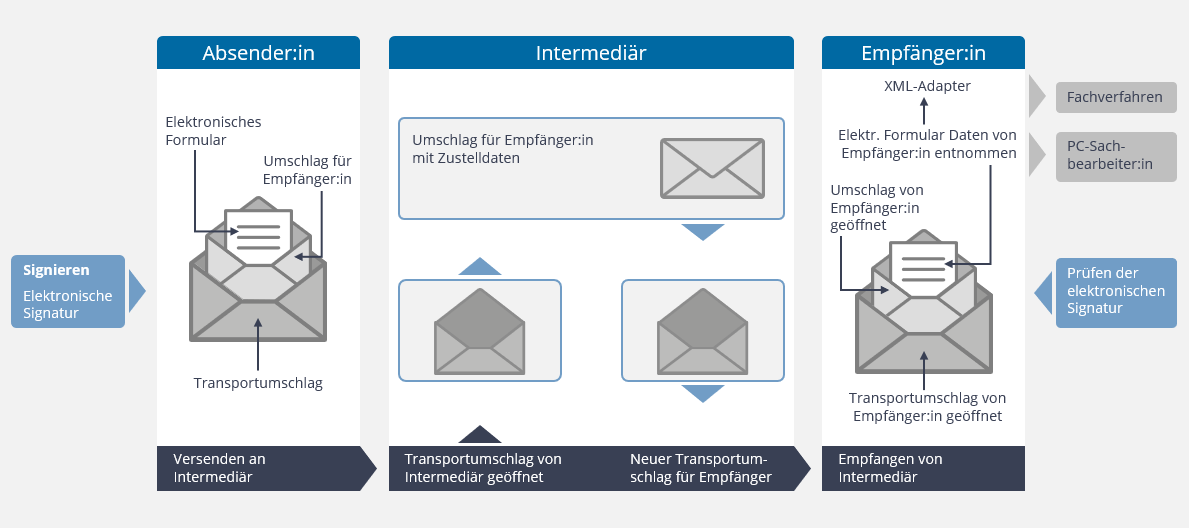

OSCI Transport: Doppelter Umschlag

Das, was OSCI so sicher macht und von SSL/TLS unterscheidet, nennt sich das „Prinzip des doppelten Umschlags“. Bildlich gesprochen ist eine OSCI-Nachricht wie ein Brief mit zwei Umschlägen.

Die zwei Seiten des Umschlags

Der äußere Umschlag enthält alle notwendigen Daten für den Transport, den aktuellen Laufzettel (Quittung) zum bisherigen Kommunikationsverlauf und einen weiteren Umschlag mit den Inhaltsdaten. Der innere Umschlag enthält die fachlichen Daten der Nachricht und besteht aus mindestens einem Container mit einem Content. Während viele Nachrichten im XÖV-Umfeld dieses einfache Format haben, haben EGVP-Nachrichten zwei Container.

Container und Elemente

Etwas technischer formuliert klingt das so: In einer OSCI-Nachricht liegen die zu übertragenden Daten in dem Element „ContentPackage“ ab. Das Element „ContentPackage“ kann beliebig viele Inhaltsdaten-Container (ContentContainer) enthalten, in denen wiederum mehrere Inhalte (Elemente vom Typ „Content“) enthalten sind. Das Element „Content“ nimmt die eigentlichen Inhaltsdaten auf.

Die Definition der Fachdaten und deren Struktur erfolgt in unterschiedlichen Gremien, die regelmäßig neue Versionen der im XRepository veröffentlichten XÖV-Standards veröffentlichen. Die Information, wo in der Nachricht welche Inhalte zu finden sind, entscheidet neben der Struktur des Nachrichteninhaltes – in der XÖV meistens eine XML-Struktur – ob die Kommunikationspartner sich verstehen können. Daher ist zu dokumentieren, in welchen Containern und Contents welche Inhaltsdaten abliegen und welche Anforderungen bzgl. Verschlüsselung, Signaturen, Algorithmen, Schlüssellängen und zu verwendenden Zertifikate zu erfüllen sind. Diese Anforderungen bilden das Transportprofil. Die Erstellung eines Eintragungskonzeptes für das DVDV benötigt eben diese Informationen.

Das OSCI-Transportprotokoll führt dann den Transport selbst durch. Dabei enthält der äußere Umschlag alle für den Transport notwendigen Daten, wie zum Beispiel die verwendeten Zertifikate mit den öffentlichen Schlüsseln. Der jeweils aktuelle Laufzettel der Nachricht ist auch immer dabei. Auf dem Laufzettel ist quasi der Lebenslauf der Nachricht dokumentiert. Mit ihm wird nachgewiesen, ob und wann eine Kommunikation stattgefunden hat. Dazu gehört, wann die Nachricht von wem an wen versendet und ob und wann sie empfangen wird.

Die in den Rollen Sender und Empfänger agierenden technischen Komponenten haben Zugriff auf den Inhalt des äußeren Umschlags. Wenn die Inhaltsdaten verschlüsselt sind, bleiben die übermittelten Informationen den Sender-/Empfänger-Komponenten verborgen bzw. sie „sehen“ nur eine chaotisch erscheinende Abfolge von Zeichen.

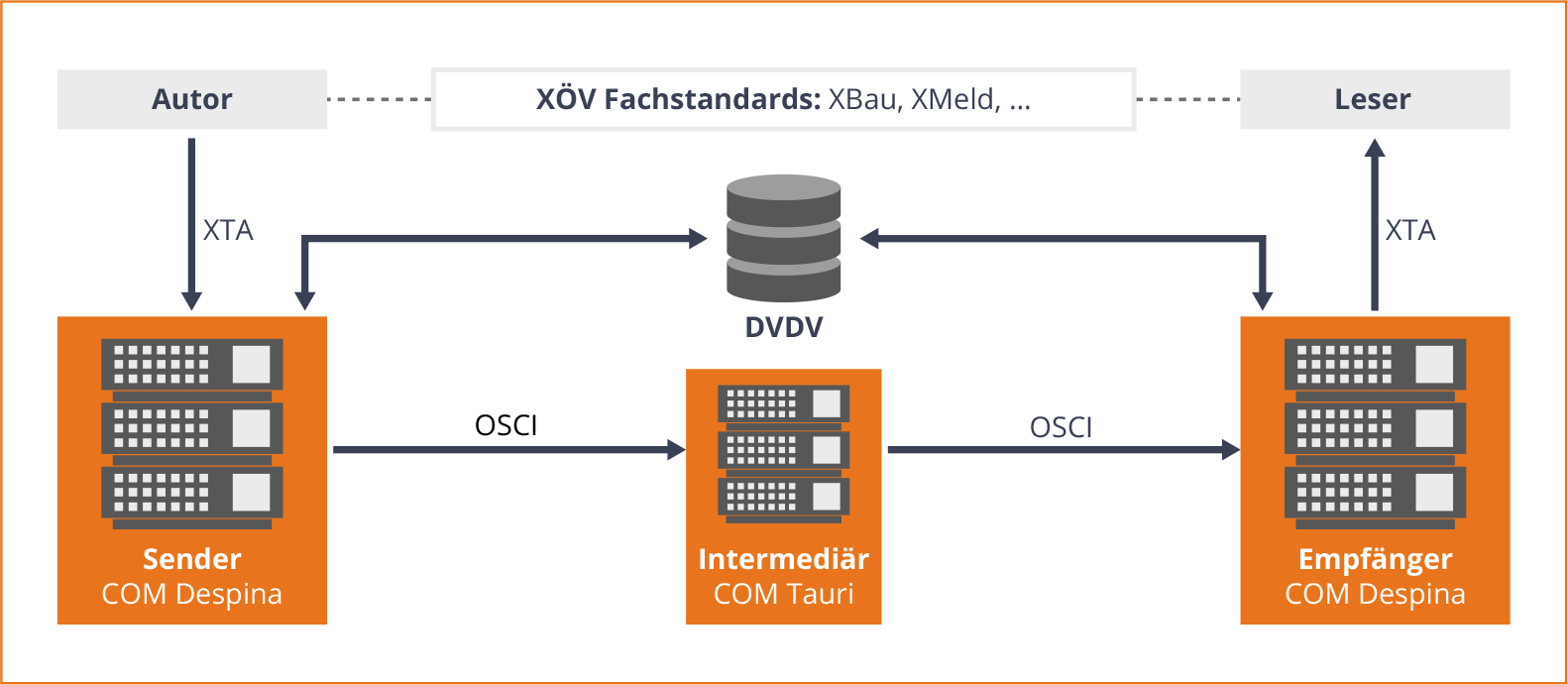

In der Beschreibung des „Prinzips des doppelten Umschlags“ umschrieben wir die verschiedene Rollen, weswegen wir nun kurz auf das 4-Corner-Modell eingehen möchten.

Das 4-Corner-Modell

Das 4-Corner-Modell dient in der Registermodernisierung und auf EU-Ebene dazu, eine Kommunikation zu beschreiben, in der zwei Kommunikationspartner (Autor, Leser) Nachrichten nicht direkt austauschen, sondern über jeweils einen anderen Partner (Sender bzw. Empfänger).

Die Rollen tragen die gemeinsame Verantwortung für den Gesamtprozess, können aber einen Teil ihrer Aufgaben an Dritte delegieren. Allerdings ist die Verantwortung nicht delegierbar. Zudem ermöglicht es, systematisch zu erkennen,

- aus welchen Aufgaben ein Prozess besteht,

- wie sich die Aufgaben auf unterschiedliche Rollen verteilen,

- wie die Rollen zusammenwirken,

- welche Anforderungen sich für die verschiedenen Rollen ergeben und

- wo Einflussbereiche enden als auch entsprechend Übergänge stattfinden.

Das 4-Corner-Modell ist technikunabhängig und beschreibt anhand der Rollen Einflussbereiche, ohne die Umsetzung einzuschränken. Die Aufgaben einer Rolle können durch mehrere Organisationen erbracht werden. Die Gesamtverantwortung und damit Steuerung muss klar zugeordnet sein (i.d.R. bei einer Organisation liegen). Eine Organisation kann in mehreren Rollen Aufgaben übernehmen oder die Verantwortung innehaben.

Warum nicht einfach SSL/TLS?

Bei allen technischen Definitionen stellt sich die Frage, warum für die Sichere Kommunikation mit OSCI ein damals neuer Standard definiert wurde, statt auf verfügbare Standards zu setzen (beispielsweise SSL bzw. TLS). TLS steht für Transport Layer Security und ist der Name, unter dem das SSL (Secure Sockets Layer) Protokoll 1997 von der Internet Engineering Task Force (IETF) standardisiert wurde. Die Bezeichnungen TLS und SSL werden häufig synonym verwendet.

Bezogen auf das 4-Corner-Modell findet eine Absicherung der Sender-Empfänger-Kommunikation statt, ohne dass Sender und Empfänger darauf Einfluss nehmen oder Kenntnis davon bekommen. Eine zielgerichtete Absicherung der Kommunikation zwischen Autor und Leser ist nicht möglich. Ohne weitere kryptografische Absicherung der zu übermittelnden Daten liegen diese bei Sender und Empfänger im Klartext vor. Der von OSCI 1.2 bekannte innere Umschlag fehlt hier und muss „nachgebaut“ werden.

Vor allem bietet TLS keine Quittungen oder Laufzettel für einzelne Nachrichten, um nachweisen zu können, ob und wann zwischen welchen Parteien eine Kommunikation stattgefunden hat. Und erst recht nicht, ob eine bestimmte Nachricht/Information gesendet oder empfangen wurde. Es wird auch nicht dokumentiert, welche kryptographische Absicherung zwischen Sender und Empfänger während der Nachrichtenübermittlung verwendet wurde.

Während für eine OSCI-Nachricht auch nach dem Empfang geprüft werden kann, wer mit wem unter welcher kryptografischen Absicherung etwas versendet/empfangen hat, ist dies bei TLS nicht möglich. Die Kommunikation über OSCI ist damit deutlich sicherer als die über TLS.

Good to know: Erfahren Sie alles Wichtige zu dem Standard für sichere Behördenkommunikation in unserem kostenfreien OSCI-Whitepaper.